本帖最后由 RECKY 于 2026-5-9 21:21 编辑

问题现象:

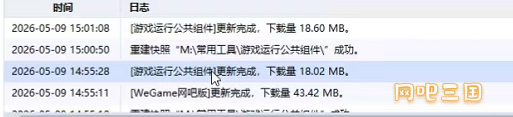

客户机游戏报错,例如每次修复游戏运行公共组件都有文件有18M左右的文件大小。

问题排查及解决:

测试删除游戏运行公共组件重新下载问题也依旧,过几分钟就会有更新,这个资源都快一个月没更新了。

-------------------

根据现象看就是中毒了文件被篡改,先不急着查毒,看下是什么程序导致的

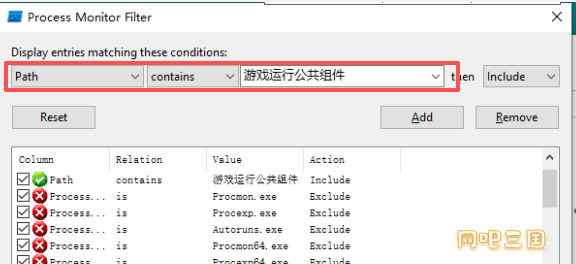

运行Process Monitor监控看下是什么程序对游戏运行公共组件的文件夹进行了修改

在Process Monitor界面按Ctrl+L键调出进程过滤器:

添加2个条件:

Path → contains → 游戏运行公共组件 → Add

Operation → is → WriteFile → Add

对资源修复完成后,等待文件被修改过程。

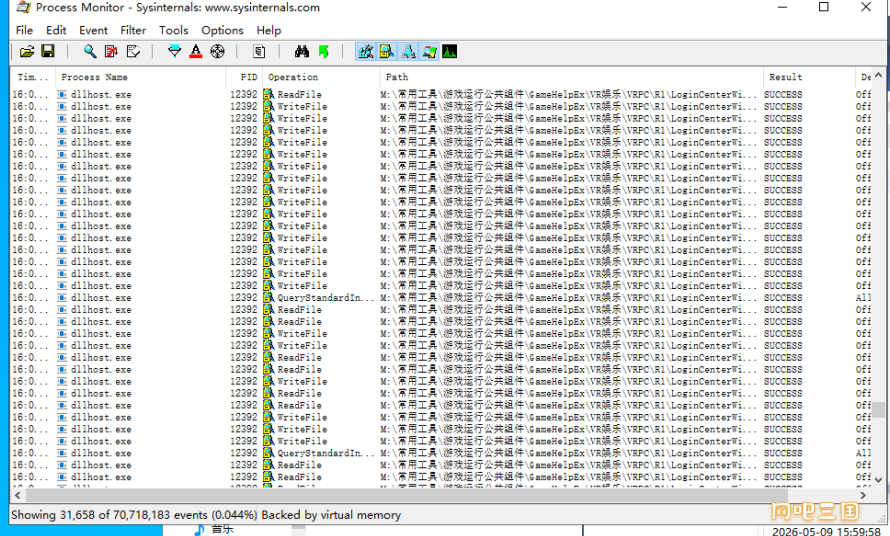

结果是dllhost.exe文件对游戏运行公共组件进行修改。

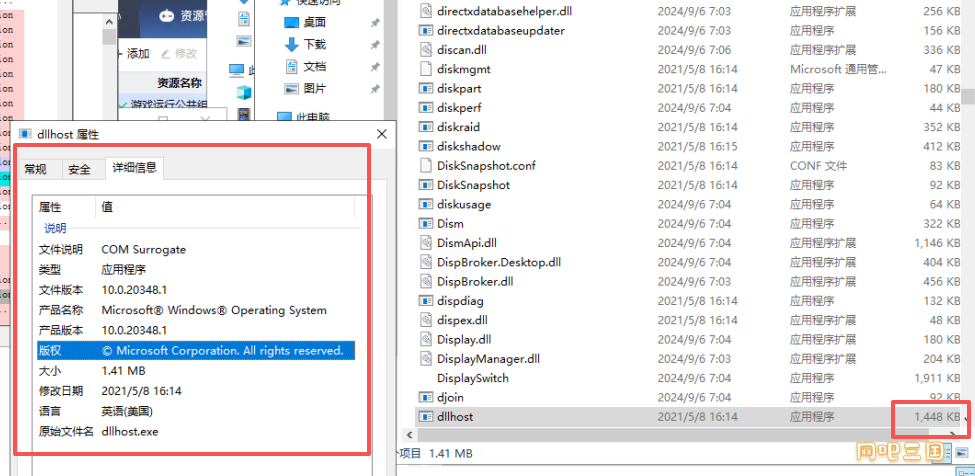

查看文件属性信息编辑的是微软,却没有签名文件,一眼假。

正常文件大小只有45Kb 且有微软的数字签名。

-------------------

dllhost.exe 本身是Windows的一个通用进程名,用于加载DLL文件。但病毒经常伪装成它,或者注入其进程空间来执行恶意指令。

还原一下整个过程:

dllhost.exe 对多个 .exe 文件执行了修改写入操作,对 EyooMenu\GeneralSettingTool\GeneralSettingTool.exe 的操作为例:

首先dllhost.exe读取了目标文件的开头部分,目的是分析原文件结构。

- "dllhost.exe","9812","ReadFile","...GeneralSettingTool.exe","SUCCESS","Offset: 0, Length: 10,240"

第二步:覆盖前1KB代码,植入恶意跳转

这是最核心的恶意操作。它向文件最开始的 1,024 个字节写入了新数据。对于可执行文件来说,这正是程序入口点的关键位置。此操作很可能将程序入口指向了病毒代码。

- "dllhost.exe","9812","WriteFile","...GeneralSettingTool.exe","SUCCESS","Offset: 0, Length: 1,024"

第三步:在文件末尾批量追加恶意代码

在篡改了文件头之后,它开始在文件末尾疯狂写入大量数据。这些就是病毒的主体代码。日志显示,它进行了数十次 WriteFile,每次写入 128 字节,最后再写入一个小块来修正 文件大小。

- "dllhost.exe","9812","WriteFile","...GeneralSettingTool.exe","SUCCESS","Offset: 1,332,224, Length: 573,516"

第四步:再次修正文件头信息

追加代码后,它可能再次回到文件头,写入最终版本的开机跳转指令或篡改时间戳,以完成整个感染过程。

dllhost.exe 用同样的模式,在不到一分钟内攻击了以下所有文件:

- EyooMenu\GeneralSettingTool\GeneralSettingTool.exe (从16:11:29.871开始)

- GameHelpEx\Ace\bak\ACE-Tray.exe (从16:11:29.893开始)

- GameHelpEx\Browser\127.0.6533.120\chrome_pwa_launcher.exe (从16:11:29.969开始)

- GameHelpEx\Browser\127.0.6533.120\elevation_service.exe (从16:11:29.984开始)

- GameHelpEx\Browser\127.0.6533.120\Installer\chrmstp.exe (从16:11:30.006开始)

----------------------

看到过程了,就开始杀毒。dllhost.exe不出意外直接报毒。

dllhost.exe的行为是教科书式的文件感染型病毒特征。

|